Технологія забезпечення інформаційної безпеки

Мережева безпека. Використовується для запобігання проникнення в мережу неавторизованих користувачів або зловмисників. Цей тип безпеки необхідний для запобігання доступу хакера до даними всередині мережі.

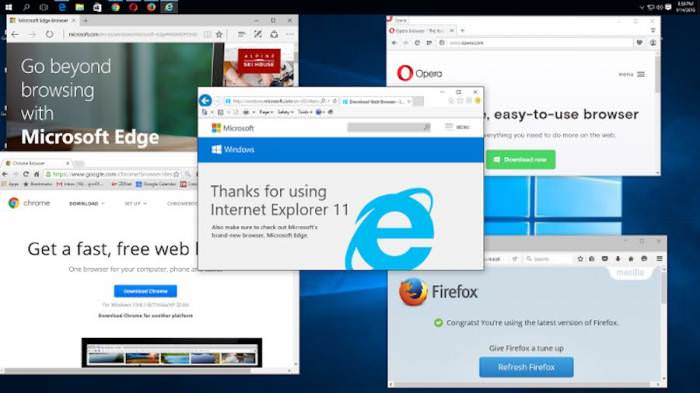

Інтернет-безпеку. Включає в себе захист інформації, що відправляється і отримується в браузерах, а також займається безпекою мережі з використанням веб-додатків. Дана технологія призначена для моніторингу вхідного інтернет-трафіку і перегляду на наявність шкідливих програм. Захист використовується брандмауери, шкідливих програм і програм-шпигунів.

Кінцева точка безпеки. Забезпечує захист на рівні пристроїв, які можуть бути захищені системою безпеки кінцевих точок (мобільні телефони, планшети та ноутбуки). Безпека кінцевих точок запобігає доступ пристроїв до шкідливим мереж, що становлять загрозу для організації.

Хмарна безпека. Додатки і дані в них переміщуються в хмару, де користувачі підключаються безпосередньо до інтернету і не захищені традиційним способом. Для забезпечення безпеки в хмарі часто використовується брокер безпеки хмарного доступу (CASB), безпечний інтернет-шлюз (SIG) і хмарне спеціалізоване управління загрозами (UTM).

Безпека додатків. Програми спеціально кодуються під час створення, щоб гарантувати максимальну захист, позбавляючи від прогалин під час розробок і сторонніх програм зловмисників.