Тестування уразливості

Сканер уразливості схожий на інші типи сканерів – наприклад, сканери портів допомагають захистити мережу і системи в ній. Метою таких перевірок є виявлення будь-яких слабких місць і використання результатів для вирішення проблем до того, як це зроблять зловмисники. Поширені проблеми в процесі сканування, включають виявлення переповнення буфера, непатентована програмне забезпечення, проблеми мови структурованих запитів (SQL) і інші. Те, скільки сканер виявляє, залежить від самого програмного забезпечення, деякі сканери набагато більш агресивні в скануванні, виявляючи відсутні виправлення або помилки конфігурації, в той час як інші просто вказують юзеру правильний напрямок.

Metasploit виходить за рамки звичайних сканерів вразливостей, він дає можливість розробляти власні експлойти і механізми доставки. Ідея полягає в тому, що в тих випадках, коли інші методи засновані на відомих проблеми, Msf дозволяє розробляти свої з метою забезпечення більшої гнучкості в скануванні, а також у дослідженнях.

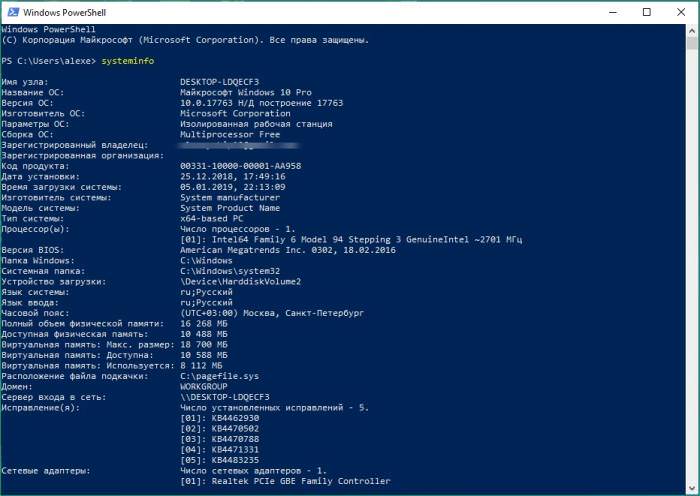

Щоб запустити функцію сканера, виконують інструкцію по застосуванню Metasploit:

Таким чином, MSI пропонує безліч інформації про безпеку. Це не просто експлойти, це повна структура мережевої безпеки. В даний час в немає недоліку в інструментах. Розширені можливості Metasploit дозволяють адміністраторам сканувати широкий спектр мережевих пристроїв і повідомляти про знайдені вразливості або відповідним невірним налаштувань безпеки.