Інфраструктура відкритого інструменту

Інфраструктура відкритих ключів (PKI) є фонової кібербезпеки і заходом, яка описується як сукупність правил, політик і процедур, необхідних для створення, управління, розподілу, використання, зберігання та відкликання цифрових сертифікатів.

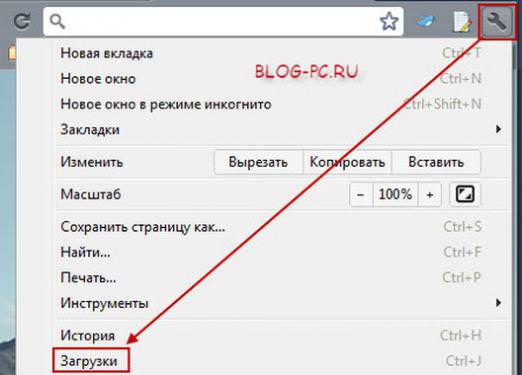

PKI заснований на асиметричної криптографії, широко використовується сьогодні для забезпечення електронного зв’язку для онлайн-покупок, інтернет-банкінгу та електронної пошти, а також для захисту повідомлень між мільйонами користувачів і веб-сайтів, які вони підключають до використання HTTPS.

Хоча можна легко шифрувати повідомлення без PKI, користувач не можете легко перевірити, з ким він спілкується. Іншими словами, інфраструктура PKI допомагає йому аутентифікувати або перевіряти особу, з якою він спілкується.

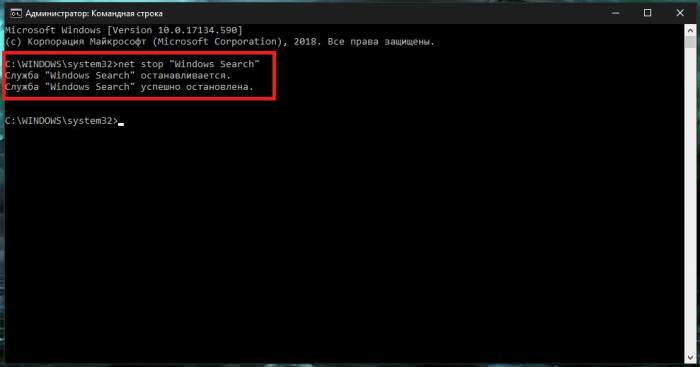

Типова екосистема PKI включає наступні ключові компоненти:

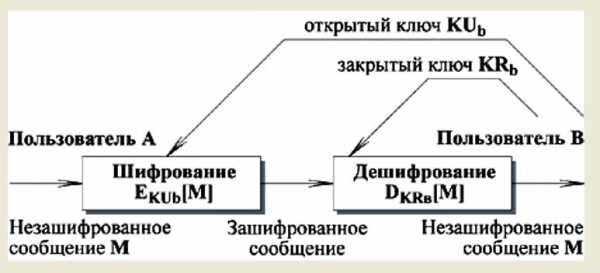

Таким чином, асиметричні криптосистеми використовуються для шифрування, аутентифікації і цілісності. Якщо у зловмисника відсутній сертифікат відкритого ключа шифрування, він ніколи не зможе скористатися секретними даними. Відомими прикладами, заснованими на асиметричних методах, є OpenPGP чи S/MIME. Але також криптографічні протоколи, такі як SSH, SSL/TLS або навіть https, засновані на асиметричних криптосистемах.