Способи отримання доступу до інформації

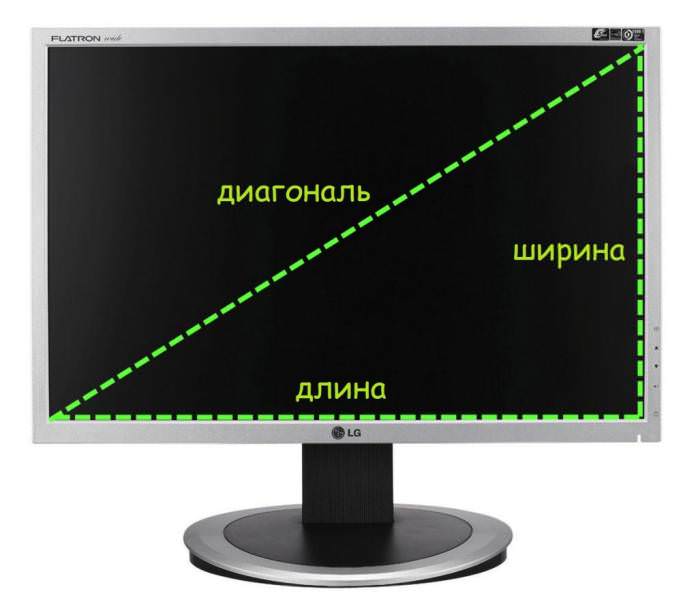

Для боротьби з несанкціонованим доступом до даних і їх перехопленням потрібно чітке знання можливих варіантів втрати інформації. Інтегральні схеми, на основі яких працюють комп’ютери, створюють високочастотні зміни в напрузі і струмі. Коливання проходять по проводах і може не просто трансформуватися в зрозумілу для розуміння форму, але і бути перехоплені спеціальними пристроями. Так, комп’ютер може бути встановлений пристрій, що перехоплюють інформацію, яка виводиться на монітор або вводиться з клавіатури. Можливість перехоплення існує при передачі даних по зовнішнім каналом зв’язку, по типу телефонної лінії. Перешкода цим способів злому є основні завдання системи захисту інформації.

Методи захисту

На практиці застосовується кілька методів захисту, в число яких входить:

- Створення системи заходів щодо захисту інформації та перешкод на шляху передбачуваного викрадача, фізичними або програмними засобами.

- Надання впливу на елементи системи або управління ними.

- Створення набору правил і регламенту для користувачів, щоб створити уявлення про належному поведінці при роботі з базами даних компанії.

- Створення умов, в яких користувач виявиться змушений виконувати правила роботи з інформацією.

- Спонукання користувачів до виконання встановлених правил.

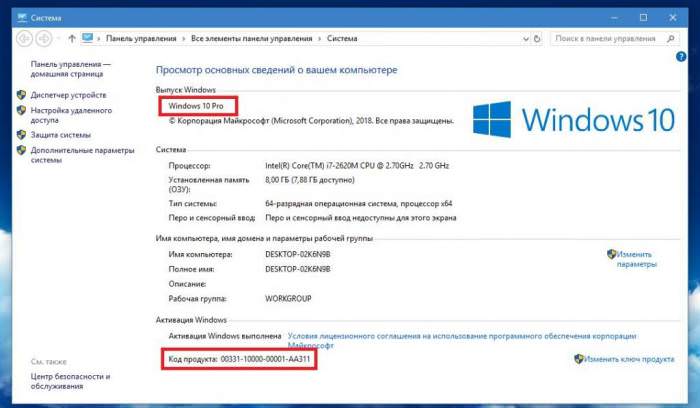

Для втілення даних видів систем захисту інформації захисту потрібні технічні та організаційні засоби.