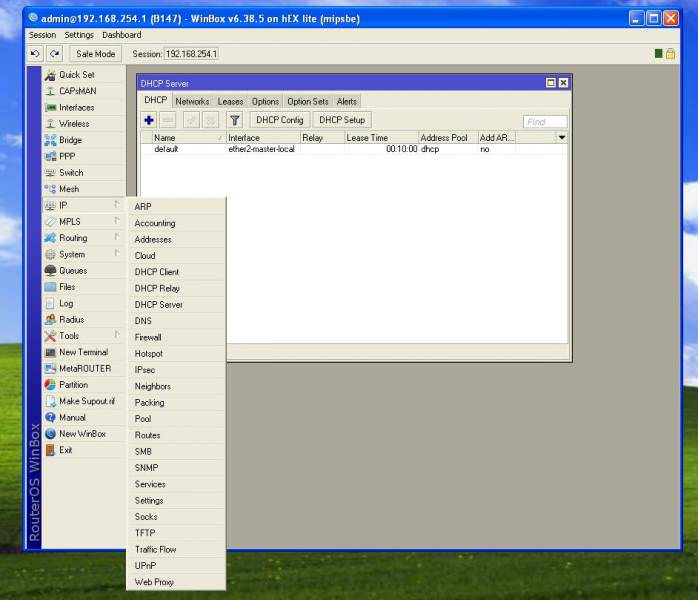

Установка менеджера

Налаштування CAPsMAN v2 вимагає підключення особистого кабінету. В ньому розташовується панель керування користувача та термінал для введення команд. Перше, що необхідно зробити, це налаштувати менеджер. Як вже зазначалося вище, буде дві мережі Wi-Fi. При настроювання точки доступу за допомогою CAPsMAN слід створювати віртуальні інтерфейси, які можуть бути динамічними або статичними, для кожного мережевого простору, генерованого в точках доступу. Потрібно, щоб ці інтерфейси стали частиною загального охоплення, оскільки, наприклад, вони будуть інтерфейсами, які використовують один і той же SSID, навіть якщо вузли зв’язку є частиною різних точок доступу. Для цього застосовуються мережеві мости.

Налаштування CAPsMAN 2 MikroTIk повинна містити вузли синхронізації, через які мости ведуть свої підключення. Для цього знадобиться визначити два мережевих мосту, які знадобляться надалі. Один для LAN, а інший для Wi-Fi Internet. Крім того, слід додати інтерфейс ether5, який пов’язує локальну мережу з мостом LAN. Коли згенеровані інтерфейси CAP, потрібно настроїти, щоб ці зібрані типи підключень автоматично включалися в їх відповідний міст.

При налаштуванні краще вибирати поділ трафіку в VLAN, коли це можливо. Тому ви повинні створити VLAN для керування точками доступу і зв’язку між ними та диспетчером. Інтерфейс, на якому потрібно буде генерувати VLAN, є мостом, який був створений раніше, оскільки ether5 є портом цього каналу зв’язку.

Виглядає настройка наступним чином:

Вводиться рядок – / interface vlan додати інтерфейс = bridge1 name = vlan100 vlan id = 100.

Потім додається IP інтерфейсу.

Вводиться команда – / IP-адресу.

Додається адреса = 10.10.10.1 / 24 інтерфейс = мережу vlan100 = 10.10.10.0.

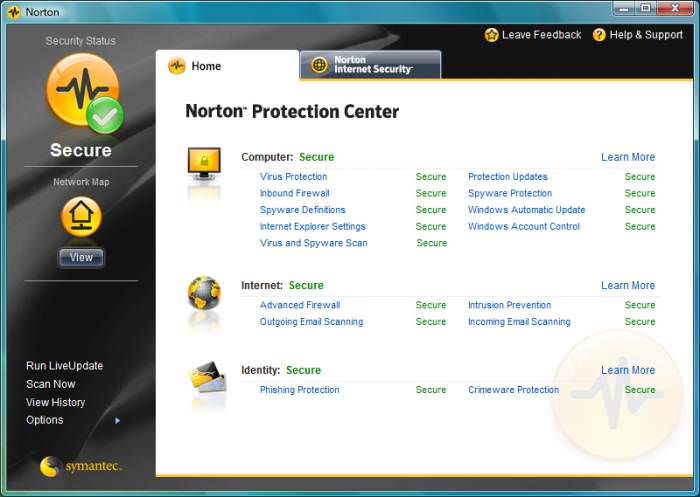

Після цього встановлюється опція відзначає, що цей Mikrotik є менеджером. Для цього заходимо в CAPsMAN -> Інтерфейси -> Менеджер і вмикаємо опцію.

/ caps-man manager.

set enabled = yes.

Тепер перейдемо до важливого розділу конфігурації. Далі, необхідно визначити профілі безпеки, канали і шлях до даних в першу чергу.

CAPsMAN -> Безпека Cfg.

У цьому розділі створюються необхідні користувачам профілі безпеки. В цьому конкретному випадку будуть генерувати два, по одному для кожного Wi-Fi.

Наприклад, CAPsMAN -> Канали. У цьому розділі визначаються канали, які будуть використовувати встановлені раніше точки доступу. Там є додатковий набір опцій для редагування зовнішніх даних. Налаштування CAPsMAN MikroTIk 6.43 використовує ці параметри через синхронізовані канали інформації.

Варто пам’ятати наступне, зазвичай, якщо є кілька точок доступу, де необхідно використовувати загальний фізичний простір, таке як офіс чи промисловий склад, спочатку потрібно визначити, куди слід помістити вузли зв’язку, і скласти карту їх розташування в подальшому. Як тільки це буде зроблено, ви повинні призначити канали цих точках доступу. При налаштуванні CAPsMAN 6.43 потрібно задіяти всі засоби синхронізації. Важливо щоб мережеві підключення були активовані.

У разі, якщо CAP знаходяться далеко один від одного, ви можете визначити бажані канали, а також включити канал розширення.

Параметр CAPsMAN -> Datapath. У цьому розділі ви визначаєте, який міст будуть інтегровані згенеровані інтерфейси CAP, а також призначаєте опцію пересилання зв’язку з клієнтам. Цей параметр визначає, чи можуть пристрої, підключені до мережі Wi-Fi, бачити одне одного. У випадку мережі, яка дає доступ до локальної мережі, ви повинні зазначити її, а в разі «Wi-Fi інтернет» залишити її без контролю.

Для установки необхідно визначити наступні параметри:

/ caps-man канал.

додати смугу = 2ghz-b / g / n частота = 2412 ім’я = канал1 ширина = 20.

додати смугу = 2ghz-b / g / n частота = 2437 ім’я = канал6 ширина = 20.

додати смугу = 2ghz-b / Частота g / n = 2462 name = ширина.

каналу 11 = 20 add band = 2ghz-b / g / n extension-channel = частота Ce = частота 2412 name = channel1-ext width = 20.

/ канал даних caps-man.

add bridge = bridge1 client-to -client-forwarding = да ім’я =.

шлях до данным1 додати міст = ім’я-моста2 / ім’я-каналу-2.

/ безпека caps-man.

додати типи аутентифікації = коментар wpa2-psk = корпоративне шифрування = групове шифрування aes-скк = ім’я-aes-скк = фраза-пароль безпеки = passw0rd.

додати типи аутентифікації = коментар wpa2-psk = шифрування WifiInternet = шифрування групи aes-скк = ім’я aes-скк = фраза безопасности2 = пароль W0rdpass.

Ви повинні визначити конфігурації, які збираєтеся використовувати. У цьому випадку, з SSID Wifi-Corporate єдине, що буде змінюватися в точках доступу, це канал. Якщо у вас є SSID “Wifi-гості”, це буде залежати від конфігурації основного інтерфейсу (головного), і не потрібно визначати канали, а тільки змінювати параметри, пов’язані з мережею даних і безпекою. Тому потрібно визначати конфігурації наступним чином: три конфігурації з різним каналом для SSID і одна конфігурація для другого SSID. При використанні налаштування MikroTIk CAPsMAN v2 для безпечного підключення важливо формувати запис ключа заздалегідь. Після збереження гілки мережі інтегрувати туди ключ буде неможливо.

У CAPsMAN -> Конфігурації, приклад налаштування SSID Wifi-Corporate з каналом 1, у прикладі є деякі параметри, що відносяться до Wi-Fi, якщо ви збираєтеся використовувати експорт, рекомендується перевірити параметр Max Station Count, який визначає скільки пристроїв ви можете підключити одночасно:

додати канал = канал1 країна = шлях даних росія = відстань до каналу данных1 = інтервал захисту в приміщенні = будь режим захисту hw = повтори спроб cts-to-self = 15 max-sta-count = 15 mode = ap multicast -helper = повне ім’я = .

corporate-channel1 rx-chain = 0,1,2 security = security1 ssid = Wifi-Corporate tx-chain = 0,1,2.

додати канал = канал 6 країна = росія datapath = відстань до datapath1 = захист в приміщенні -interval = будь hw-protection mode = cts-to-self hw-retries = 15 max-sta-count = 15 mode = ap multicast-helper = повне ім’я = .

corporate-channel6 rx-chain = 0,1,2 security = security1 ssid = Wi-Fi-корпоративні tx-ланцюжка = 0,1,2.

додати канал = канал11 країна = Росія DataPath = DataPath1 відстань = Внутрішній захисний інтервал = будь-режим HW-Protection = CTS-для-себе HW-Retries = 15 max-sta-count = 15 mode = ap multicast-helper = повне ім’я = .

corporate-channel11 rx-chain = 0,1,2 security = security1 ssid = Wifi-Corporate tx-ланцюжка = 0,1,2.

add datapath = datapath2 name = гості security = security2 ssid = Wifi-гості.

Залишається тільки надати бездротові інтерфейси точок доступу в CAPsMAN -> Provisioning. Параметр повністю відкритий і може редагуватися практично в будь-який момент роботи. Це зручно, так як дозволяє додавати нові мережі навіть при активно підключенні. Налаштування точки доступу MikroTIk CAPsMAN з «гарячої» заміною параметрів також можливий. При збереженні може активувати перезапуск загальних зв’язків.