Сучасні комп’ютерні системи оснащені певними способами захисту інформації від сторонніх і зловмисників. Без неї неможливо уявити жодну програму або цілий комплекс інформаційних технологій. Класи безпеки необхідні комп’ютерних систем, оскільки все більше особистих даних користувачів та інтелектуальної власності виявляються в мережі, і ступінь їх захисту безпосередньо впливає на життя людей. У зв’язку з цим слід розглянути існуючі види захисту інформації.

Загальні відомості

Завдяки проведенню стандартизації та систематизації вимог і характеристик інформаційних комплексів з захистом, з’явилася система національних і міжнародних стандартів в області захисту і безпеки інформації, в яку входить більше сотні документів. Одне з основних місць у цій системі займає стандарт ISO IEC 15408, по-іншому званий Common Criteria.

Історія

Початок створення міжнародного стандарту з оцінки безпеки і класів безпеки почалося в 1990 році Міжнародною організацією по стандартизації. У розробці брали участь США, Канада, Німеччина, Англія і Франція. Розробка велася десятиліття кращими фахівцями в світі, і не раз піддавався редагуванню. Затвердження стандарту версії 2.1 відбулося 8 червня 1999 року. Загальна назва Common Criteria, або “Загальні критерії оцінки безпеки інформаційних систем”.

Створені “Загальні критерії” об’єднали знання і досвід використання “Оранжевої книги”, просунули європейські та канадські критерії безпеки систем і створили реальну структуру профілів захисту федеральних критеріїв США.

Зміст

У загальних положеннях класифікований широкий набір вимог до засобів забезпечення комп’ютерної безпеки, визначено структуру угруповання та способи використання. Головною перевагою цієї системи стало повне викладення вимог до безпеки та їх упорядкування, гнучкість у використанні і можливості для подальшого просування. Головні світові виробники технологій того часу відразу створили і поставили замовникам засоби, що відповідають вимогам загальних критеріїв.

Їх розробка була виконана для задоволення наступних груп фахівців: виробники, споживачі ІТ продуктів і експертів в оцінці рівня безпеки технологій. Введений стандарт забезпечив опору для вибору інформаційних продуктів, які повинні виконувати вимоги щодо функціонування в умовах загрози безпеці, і служать опорою для розробників систем безпеки цих продуктів. Також регламентована технологія створення подібних систем і оцінки досягнутого рівня безпеки.

З введенням критеріїв, інформаційна безпека розглядається як сукупність цілісності та конфіденційності даних, які обробляє інформаційний продукт, і ставлять за мету захист продукту і протидії загрозам, які можуть бути актуальні при експлуатації певного продукту. З цього випливає, що в об’єднані критерії включені всі частини проектування, створення та використання інформаційних продуктів, які працюють в умовах певних загроз для безпеки.

Структура

У названий стандарт ISO 15408 входять три частини:

- Введення і загальне уявлення.

- Функціональні вимоги до безпеки.

- Вимоги гарантованості безпеки.

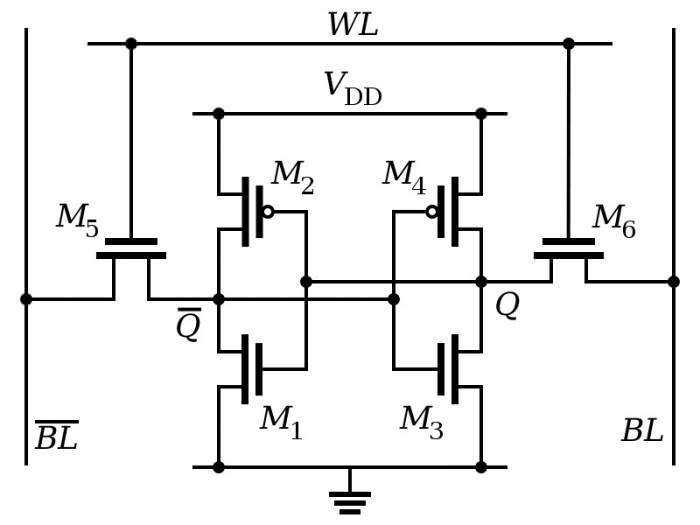

З цього списку стає зрозуміло, що загальними критеріями передбачено два типи вимог до захисту інформації: функціональні і гарантовані. Перші мають відношення до сервісів безпеки, які включають аутентифікацію, ідентифікацію, управління доступом, аудит та інше. Гарантованість включає технологію розробки, тестування, аналізу вразливості, експлуатації, супроводу та інше.

Всі класи безпеки та вимоги до них мають загальний стиль і організовані в ієрархію. Між ними можуть існувати залежності за умови недостатності можливостей компонента для виконання мети безпеки і необхідності в наявності іншого компонента.

Моделі загроз

Для ефективного використання і розробки профілю безпеки, у процесі його створення, виконується аналіз усіх загроз, які можуть бути здійснені щодо технології цієї групи. Під час цього складаються моделі загроз, які включають в себе наступне:

- життєвий цикл загрози;

- напрямок загрози;

- джерело;

- піддаються загрозі системи;

- потребують захисту активи;

- методи та алгоритми реалізації загрози;

- можливі проблеми;

- ризики та інші аспекти.

Проектування моделі загроз

Недостатньо просто припустити, які небезпеки можуть чекати створювану систему. До того ж в даний час їх кількість величезна і забезпечення захисту від усіх вимагає багато часу і коштів. У зв’язку з чим встановлюється загальний перелік можливих небезпек, актуальних для систем в заданій області, на підставі яких в подальшому будуть встановлені критерії визначення безпеки комп’ютерних систем цього типу.

Процедура створення моделі загроз схожа з виконання аналізу ризиків. Так, в процесі опису загроз від навмисної діяльності людини, оцінюється формат джерела за способами реалізації загрози і ймовірність її реалізації.

Класи безпеки

Стандартом визначається функція безпеки як частини системи, на якій лежить реалізація підмножини правил їх політики безпеки. У функції безпеки додається стійкість – характеристика, що повідомляє про мінімальному необхідному впливі на її безпеку, при якому порушиться політика безпеки цієї функції. Її значення бувають наступні:

- Базова. Функція гарантує безпеку від випадкових порушень, за умови, що порушник має низький потенціал нападу.

- Середня. Забезпечується захист від цілеспрямованих порушень безпеки порушниками з помірним показником нападу.

- Висока. Гарантує захист від спланованих і організованих порушень від зловмисників з високим рівнем навичок.

Також є окрема схема визначення потенціалу нападу, в якій враховуються певні фактори:

- Час, необхідний на ідентифікацію проблеми. Рівень необхідної підготовки. Наявність знань про проект і його функціонуванні. Програмні засоби та інше обладнання.

- Час, витрачений на використання проблеми. Рівень підготовки. Знайомство з проектом функціонування. Необхідні програмні продукти.

Захист комп’ютерних систем основне завдання будь-якого програмного продукту, що відповідає за комп’ютерну безпеку. При цьому якість виконання цієї функції і відомості про загрози, яким система може протистояти, має свою класифікацію, заздалегідь затверджена ще на етапі розробки. Завдяки чому комп’ютерна безпека має високі показники якості.