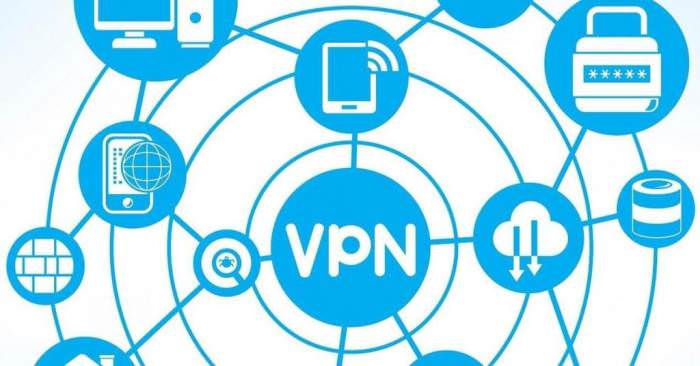

Хоча вони можуть здатися незрозумілими, протоколи VPN необхідні для забезпечення безпеки всієї вашої онлайн-активності. Ця стаття пропонує короткий посібник по VPN-додатками: які вони є і які з них найкраще використовувати для безпечного доступу до мережі інтернет. В даній статті ми будемо розглядати поняття VPN, всі основні протоколи аутентифікації, що застосовуються в VPN, а також їх плюси і мінуси.

Що це таке

Давайте почнемо з основ: поняття VPN позначає приватну віртуальну мережу, яка являє собою безпечний тунель між двома або більше пристроями. Коли ви використовуєте VPN (virtual private network), ви підключаєтеся до Інтернету через проміжний сервер. Він управляється і надсилається постачальником. Безпека вашого з’єднання визначається протоколом VPN, який представляє собою набір інструкцій, що визначають шифрування між двома пристроями.

Різні протоколи використовують різні методи шифрування і аутентифікації, що призводить до різних рівнів швидкості і безпеки. Тому у статті проведено порівняння VPN-протоколів за їх характеристиками.

PPTP

Будучи одним з найстаріших інтернет-протоколів, PPTP широко застосовується ще з часів Windows 95 OC, з використанням пакету аутентифікації MS-CHAPv2. При цьому протокол PPTP VPN досить шустрий для свого віку досить легко налаштовується. Тим не менш, зворотною стороною монети є його повна беззахисність.

Плюси і мінуси

Ось деякі з них:

- Протокол спирається на різні методи аутентифікації, для забезпечення безпеки. Серед комерційних провайдерів це майже завжди MS СНАРЯ v2. Протокол шифрування (аналог стандартного шифру), що використовується PPTP, — це шифрування MPPE. Даний протокол був створений консорціумом, заснованим компанією “Майкрософт” задля розробки ВПН по корпоративних мереж.

- Він доступний в якості стандарту практично на кожній платформі і пристрої з підтримкою VPN. Його легко налаштувати без необхідності установки будь-якого додаткового софта, просто за допомогою вбудованих ресурсів.

- Його перевагою є також те, що для його реалізації потрібні дуже маленькі продуктивні потужності комп’ютера, тобто протокол не пожирає ресурси.

- Головним мінусом, на жаль, є недостатня безпека. Microsoft самі випустили рекомендацію використовувати замість цього протоколу L2TP/IPsec або SSTP. Протокол PPTP VPN вважається найменш захищеним, а вдаватися до нього рекомендується тільки в самому крайньому випадку.

L2TP

L2TP — це оновлення PPTP, що забезпечує більш високу безпеку за рахунок зниження швидкості. L2TP зазвичай використовується з протоколом IPsec (Internet Protocol Security), тому їх часто називають L2TP/IPsec. Як і попередній варіант, L2TP доступний практично скрізь і досить легко налаштовується. І хоча у нього є проблеми з безпекою, і він також може бути блокований брандмауером, L2TP придатний для анонімізації або зміни розташування VPN. Загалом, L2TP — це швидке і просте» рішення.

Плюси і мінуси

- Легко налаштовується.

- Доступний на всіх сучасних платформах.

- Може бути швидше, ніж OpenVPN.

L2TP дуже поширений і вбудований в більшість пристроїв, що підтримують VPN сьогодні. Тому його так само просто налаштувати, як PPTP.

Він не забезпечує ніякого шифрування або конфіденційності для трафіку, що проходить через нього, тому він зазвичай реалізується за допомогою набору аутентифікації lPsec (L2TP/IPsec). L2TP/IPsec може використовувати шифри 3DES або AES.

L2TP/IPsec інкапсулює дані двічі, що уповільнює роботу. Це компенсується тим, що в ядрі відбувається шифрування/дешифрування, а L2TP/IPsec допускає багатопоточність. А ось OpenVPN немає. В результаті швидкість L2TP/IPsec теоретично вище, ніж у OpenVPN.

OpenVPN

Своєрідний золотий стандарт протоколів VPN. Він пропонує найвищу продуктивність, першокласну безпека і зручні налаштування.

Плюси і мінуси:

- Дуже високий рівень безпеки (за умови використання PFS).

- Дуже зручні і розширені налаштування.

- Відкрите програмне забезпечення.

- Обходить брандмауери.

- Вимагає встановлення стороннього програмного забезпечення.

Що таке OpenVPN

OpenVPN — це програма з відкритим кодом, яка використовує бібліотеки OpenSSL, а також протоколи TLS і поєднання ще низки рішень для створення стабільної архітектури ВПН.

Одне з основних достоїнств OpenVPN полягає в тому, що його дуже просто встановити. Хоча він не призначений ні для якої платформи як стандартний додаток, зате його можна придбати самостійно, в якості стороннього додатка. Користувальницькі клієнти і програми OpenVPN часто доступні від окремих провайдерів VPN, але основний відкритий вихідний код розроблений проектом OpenVPN.

Найголовнішою перевагою даного сервісу є те, що бібліотека OpenSSL, яка служить основою і базою для забезпечення шифрування для даної програми, підтримує величезну кількість криптографічних алгоритмів. Таким чином, якщо ви думаєте, якою протокол VPN вибрати, то саме OpenVPN вважається найбезпечнішим з широкодоступних.

SSTP

SSTP дає практично всі переваги, які дає OpenVPN, тільки під Windows. При цьому він дуже безпечний, підтримується усіма пристроями Windows і легко обходить більшість брандмауерів.

На жаль, SSTP недоступний в альтернативних операційних системах і не має відкритого вихідного коду, на відміну від OpenVPN. Так що рекомендується використовувати SSTP там, де OpenVPN недоступний.

SSTP – це тип шифрування, що використовує SSL3.0 і, відповідно, пропонує основні плюси OpenVPN. Це включає в себе можливість відкрити TCP-порт 443, для обходу цензури. А при нормальній інтеграції з OC можна зробити цей протокол більш комфортним, зручним і стабільним, навіть ніж OpenVPN. Однак, на відміну від останнього, SSTP є пропрієтарним ПЗ, що належить Microsoft. Код даного програмного забезпечення не відкритий для громадськості, а є власністю Microsoft. При цьому тривала історія співпраці Microsoft з американськими спецслужбами і численні припущення про прихованих лазівки, вбудованих в Windows, не вселяють довіри до даного стандарту. І ще одна проблема розкрилася не так давно: у SSL v3.0 визначилася уразливість під кодовим найменуванням POODLE.

IKEv2

IKEv2 – це один із самих нових і найбільш технологічно просунутих протоколів VPN. Даний VPN пропонує користувачеві високу швидкість, надзвичайну безпека і дуже стабільне з’єднання. IKEv2 також доступний на більшості комп’ютерних платформ (Windows, MacOS, Android, iOS) і залишається фактично єдиним варіантом для користувачів BlackBerry.

На жаль, IKEv2 в даний час не доступна на всіх платформах (наприклад, немає доступу на Linux) і вельми обмежений у конфігурації (порівняно з OpenVPN). Крім того, заслуговують довіри далеко не всі варіанти реалізації протоколу, так що треба бути обережним і використовувати тільки версії IKEv2 з відкритим вихідним кодом.

Плюси і мінуси

При використанні IKEv2 слід враховувати такі позитивні моменти:

- Швидкість.

- Стабільність – особливо при перемиканні мережі, а також при перепідключенні, після втрати інтернет-з’єднання.

- Безпека (якщо застосовується AES).

- Легка настройка протоколу VPN.

- Протокол підтримується на пристроях Blackberry.

Мінусом є те, що він не підтримується на багатьох платформах.

IKEv2 була розроблена спільними зусиллями компаній Microsoft і Cisco. З самого початку вона підтримується пристроями Windows 7+, Blackberry і iOS.

Незалежно розроблені, сумісні версії IKEv2 були створені для Linux та інших операційних систем. Багато з цих ітерацій мають відкритий вихідний код. І хоча раніше в статті вже пропонувалося з обережністю ставитися до продукції Microsoft, версії з IKEv2 з відкритим вихідним кодом не повинні викликати підозр.

Строго кажучи, IKEv2 — це всього лише протокол тунелювання. Він стає протоколом VPN тільки в поєднанні з комплектом аутентифікації, таким як IPSec. Тобто, за логікою, правильніше все це можна описати як IKEv2/IPsec.

Microsoft VPN, відомий як VPN Connect, добре працює при автоматичному відновлення VPN-підключень, коли користувачі тимчасово втрачають свої мережеві з’єднання, наприклад, при вході або на виході з тунелю поїзди. Це робить IKEv2 дуже корисним для користувачів мобільних телефонів, постійно метання між домашнім вайфай-з’єднанням і бездротовими точками доступу. Для тих, хто часто змінює точки виходу в інтернет.

IKEv2 не так поширений, як L2TP/IPSec, так як він об’єктивно підтримується на меншій кількості платформ. Однак він вважається, як мінімум, таким же гарним, якщо не перевершує L2TP/IPsec, з точки зору безпеки, продуктивності (швидкості), стабільності та здатності встановлювати (і відновлювати) з’єднання.

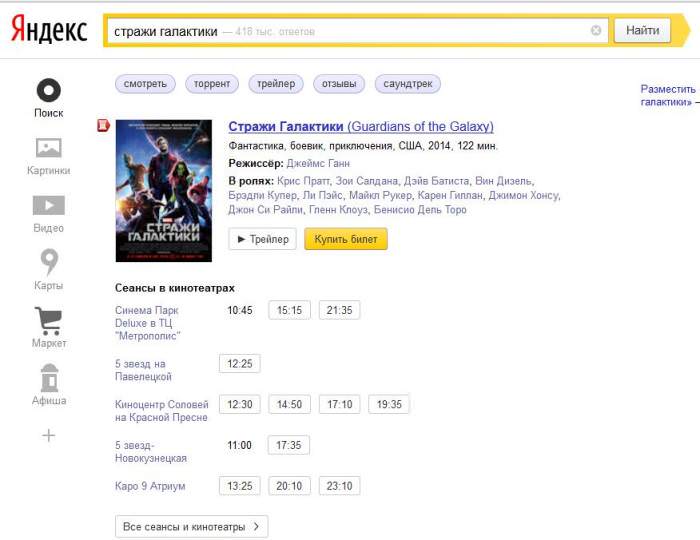

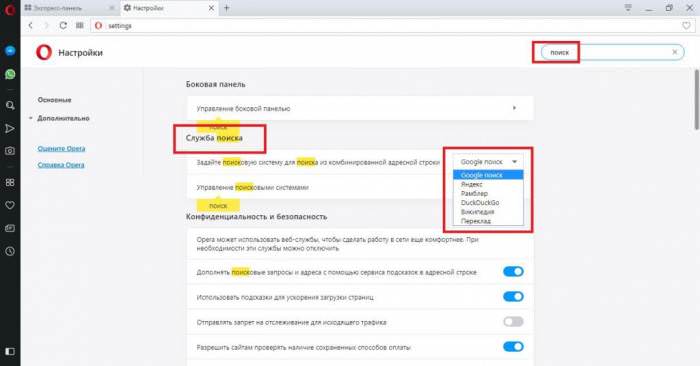

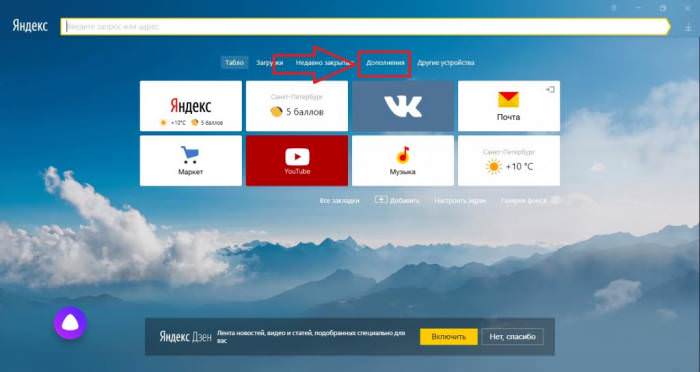

VPN для “Яндекс”

Для встановлення безкоштовного VPN для цього браузера вам потрібно перейти в меню > каталог доповнень. Там в пошукову рядок ввести VPN. Відкриється безліч варіантів, але потрібен або ZenMate (безкоштовно), Hola (умовно безкоштовно) або TunnelBear (платно).

А ще для “Яндекса” вільно поширюється додаток під назвою friGate. Це дуже корисна програма, дозволяє за допомогою ВПН відкривати заблоковані рішенням судових або державних органів ресурси і при цьому не знижувати швидкість інтернету. Крім цього, всередині програми є чорні листи заборонених ресурсів, які спочатку включено безліч сайтів, і цей список призначений до поповнення.

Для установки програми friGate в браузер потрібно зайти на офіційний сайт (посилання тут): https://fri-gate.org і натиснути friGate CDN. Установка програми VPN для “Яндекс” розпочнеться автоматично, після цього справа на рядку додатків з’явиться відповідний значок.

Для Mozilla Firefox

У меню браузера зайдіть в меню “Додатки” – пункт “Розширення”. Там просто знайдіть рядок пошуку і забийте туди слово VPN. Відкриється список додатків в магазині, серед яких є як безкоштовні варіанти як демо-версії, так і повноцінні платні програми. До рекомендованих VPN відносяться: Hotspot Shield, Hoxx Proxy VPN, Zen Mate Security, Privacy&Unblock VPN.

Підключення на мобільних пристроях

Для того, щоб включити VPN на смартфонах і планшетах на платформах Android або iOS, вам також будуть потрібні спеціальні програми. Частина з них поширюються вільно, але деякі, наприклад OpenVPN під Android” або Cloak під iOS, вимагають грошових витрат. Одне з найбільш зручних і безкоштовних додатків – це вбудований в браузер Opera ВПН, який так і називається: Opera VPN.

Дані програми можна скачати і встановити з інтернет-магазинів Google Play і App Store. Після цього треба включити й активувати ВПН і вибрати свій “новий” ip-адреса, з якого ви будете виходити в мережу.