Віддалене управління та обмін інформацією стали основними інструментами роботи системного адміністратора. Безпека, надійність і дивовижна практичність – основні характеристики SSH. Саме це вигідно відрізняє SSH-доступ від інших варіантів управління серверами, інформаційними системами, веб-ресурсами чи обладнанням.

Надання доступу до веб-ресурсу через SSH – незмінно супроводжує здачу сайту в експлуатацію. Знати і вміти користуватися SSH – фундаментальні складові компетенції сучасного фахівця.

Сутність віддаленого доступу

Поява першого комп’ютера стало підставою для створення мереж, а перші мережі стали причиною створення термінальних класів для обслуговування однією великою машиною (епоха Великих Машин) множини термінальних класів. Але вже тоді був віддалений термінал керування самою Машиною!

У сучасному світі все кардинально ускладнилося, і термін «протокол» став основним компонентом будь-якої технології. TCP/IP, FTP, HTTP, HTTPS, як і раніше, мають значення, можна навіть згадати про схеми побудови мереж, організацію комутації обладнання. Але при всій значущості застарілих і актуальних технологій поняття «SSH доступ» має особливе значення.

Слово «тунель» звично асоціюється з SSH. Фактично мова йде про з’єднання «клієнт – сервер» і встановленні між ними каналу, вклинитися, в який додати або вилучити з якого що-небудь неможливо.

Світ так різко змінився, що в епоху монстрів обчислювальної думки (ЄС ЕОМ IBM) захищені канали зв’язку асоціювалися з інженерними рішеннями, виконаними в «залізному» виконанні. Зараз «залізобетонну» безпека гарантує проста і зручна ідея SSH. У встановлене з’єднання ніхто не увійде, і ніщо не покине його межі!

Використання SSH доступ

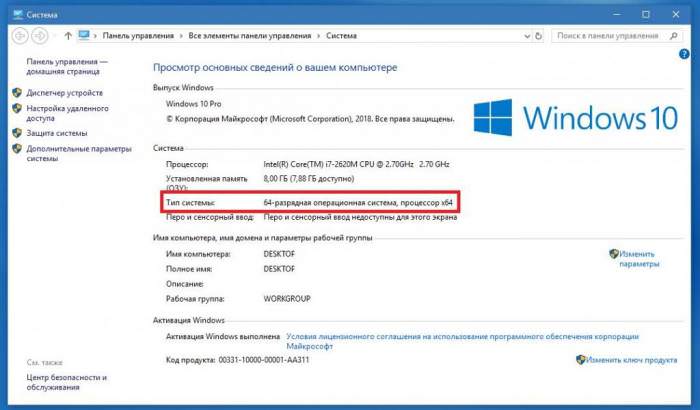

Ідея SSH не має чітких орієнтирів на конкретну операційну систему, але в сімействі Linux найважливіші ідеї, протоколи та алгоритми «зашиті» спочатку. Тут нічого не потрібно підлаштовувати або настроювати з того, що життєво важливо.

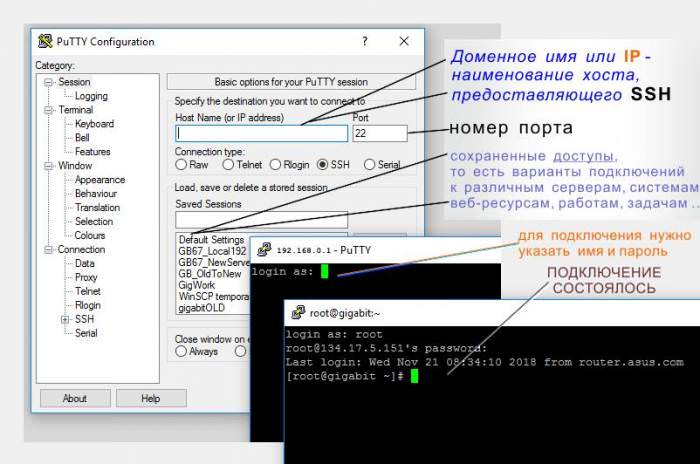

Зазвичай SSH-доступ асоціюється з PuTTY – терміналом за типом терміналів епохи Великих Машин. Нічого зайвого: чорне віконце, можливість введення імені і пароля, можливість уточнення порту (часто це суттєво) – і клієнт з будь-якої відстані отримує безпечний і стабільний доступ до віддаленого сервера, системи, веб-ресурсу обладнання.

Класика жанру: Windows, Linux CentOS, UBUNTU, … SSH доступ – це консоль.

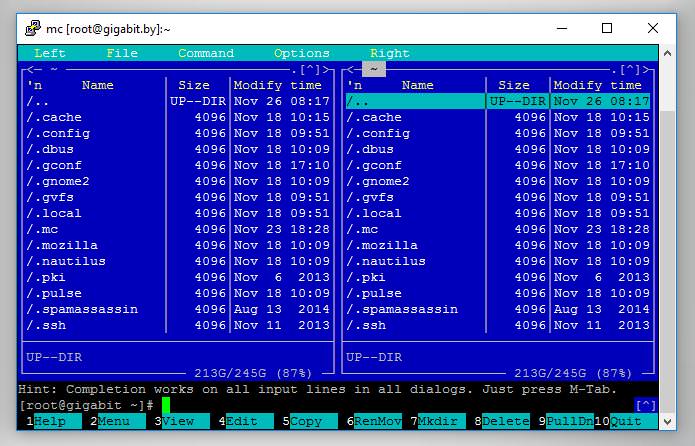

Любителі NC, VC, WinCom, Far, Total Commander та інших двухоконных файлових оболонок відразу вантажать MC.

Ім’я хоста (IP) ім’я і пароль від SSH-сервера – цього достатньо щоб підключитися. Як виконується реальне з’єднання – не суть важливо. Істотно лише те, що клієнт SSH може контактувати з сервером SSH, забезпечуючи захищений тунель – SSH-доступ.

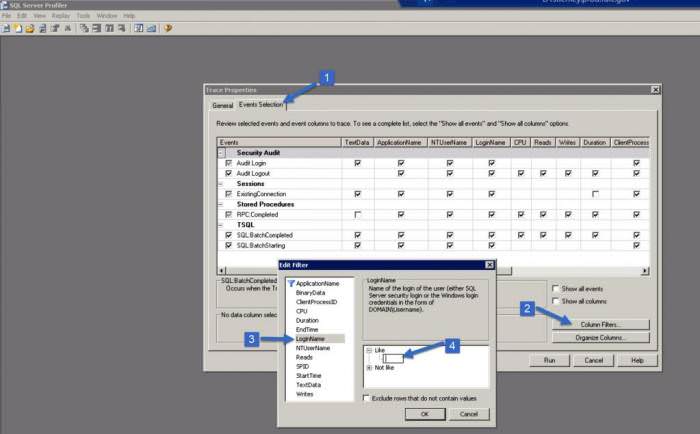

Графічні можливості SSH

Ніщо не заважає забезпечити віддалену роботу в графіку. SSH-доступ до сервера може бути графічним. Досить виставити налаштування на сервері X11 forwarding і можна віддалено запускати графічні додатки.

У деяких випадках це єдина можливість щось змінити або вирішити якусь задачу. Простий приклад: є віддалений доступ, необхідно вирішити завдання – перевірити сайт в середовищі віртуальної машини, яка не має зовнішнього IP. Перевірити роботу сайту неможливо поза локальної мережі.

Тут однозначно допоможе установка графічної середовища, без якої не працює браузер. Встановивши на машині графічне середовище, можна запустити браузер і локально перевірити роботу по створенню сайту.

Можливо, такі випадки не рідкісні, можливо, є реальні підстави працювати у графіку через SSH-доступ до сервера, але мова йде про конфіденційний канал зв’язку. SSH – це не монументальні витрати грошей і часу. Можна дозволити собі ганяти тонни графічної інформації по захищеному каналу зв’язку, але все ж здоровий глузд каже: треба захищати те, що має значення, а не те, що не має ніякого відношення до понять «сенс» і «значення».

Налаштування SSH

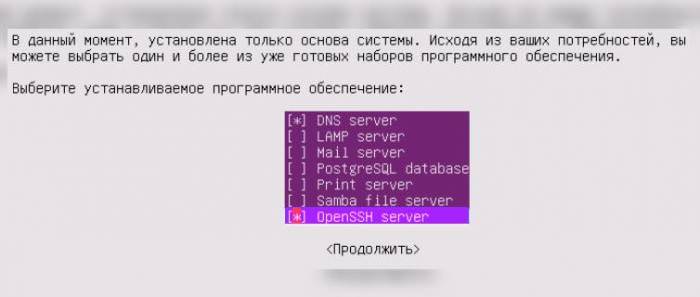

Зазвичай, SSH-сервер відразу починає працювати. При установці нової операційної системи, зазвичай задається питання.

При будь-якому відповіді “Лінуксі” вже буде стояти OpenSSH. Він може бути включений або не активний, але почати працювати для нього – справа кількох секунд.

Системні адміністратори зазвичай обмежують SSH-доступ під root, але це, скоріше, «звичка звичаю» з області системного адміністрування. Завжди вважалося, що root-користувач не може віддалено працювати зі своїм сервером.

Єдина причина, по якій налаштування SSH краще робити безпосередньо на сервері: при помилці можна втратити і зв’язок з сервером, і шанс на її відновлення. Це все одно, що залишити ключі в квартирі і з чистою совістю закрити двері.

Реально налаштувань не так багато. Присвячені фахівці ними вміло користуються, непосвяченим зовсім не обов’язково знати, де і що знаходиться. SSH – це сфера компетенції системного адміністратора SSH-сервера, а не клієнта SSH.

Системи, відповідальність і зв’язку

Стрімкий розвиток інформаційних технологій веде до безперервного народженню нових систем і розвитку існуючих. Системи повинні бути захищені, а доступ до них – санкціонований.

Епоха Великих Машин характеризувалася тим, що красти було нічого, а завдавати шкоди інформаційній системі було марно, або безглуздо.

Сучасна епоха характеризується тим, що солодкі інформаційні плоди є предметом інтересу зловмисників або підставою для бажання завдати шкоди.

Доступ через SSH – це мала дещиця зусиль, але досить дієвий інструмент забезпечення стабільності і безпеки будь-якої системи.